当智能体学会“自主行动”:零信任架构下的政企智能体安全新范式

引言:智能体爆发的“双刃剑”与安全焦虑

近期,OpenClaw风靡世界,引发人们对智能体安全问题的关注。智能体不仅能对话,更能自主规划任务、编写代码、调用工具、访问外部API,甚至自我迭代功能。这种“自主性”是生产力的飞跃,却同时给安全带来巨大挑战。

理念重构:零信任在智能体时代的进化

1. 身份的泛化:智能体即“新主体”

我们必须认识到智能体作为一种新型主体,并不等同于一个“应用”,一个传统应用是由人类程序员按照一定的逻辑构建的代码,其行为是可预期的,而智能体具有自主性,其行为变得更加复杂和难以预期。 智能体主体与传统主体(人/设备/应用)的区别:

2. 控制的困境:人工介入的不可行性

类OpenClaw智能体具有链式反应特征:用户指令→ 智能体规划→编写代码→调用工具A→解析结果→决定调用工具B......。

在这个过程中,可能瞬间产生数十次资源访问请求。依靠人工审批或简单的静态规则(如“允许访问互联网”),要么阻断业务,要么留下巨大后门。我们需要一个7x24小时在线、毫秒级响应、懂业务逻辑的“守门人”。

核心方案:构建零信任意图研判智能体(Zero Trust Intent Adjudicator Agent)

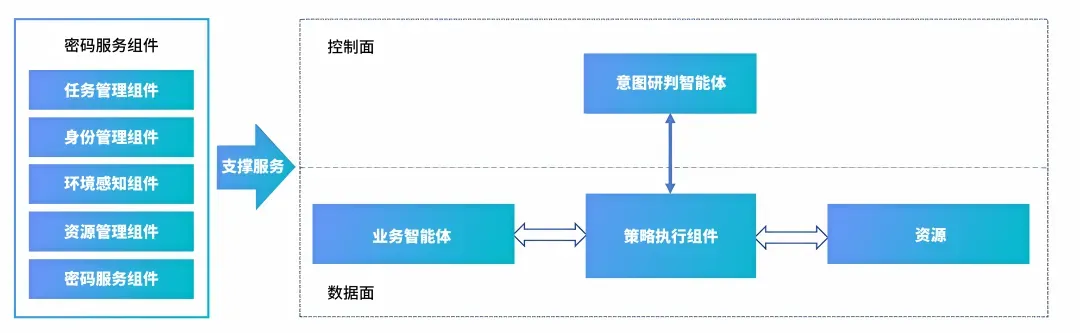

智能体时代,零信任架构仍然是解决数据安全的不二之选。为了解决上述矛盾,我们提出在零信任架构中引入意图研判智能体,将经典零信任架构中的策略判决点升级为意图研判智能体(IAA),也称为动态信任评估智能体 (Dynamic Trust Assessor Agent)。

1. 架构设计:双智能体博弈与协同

业务智能体(Business Agent,BA):负责执行用户任务,生成代码,发起访问请求。 意图研判智能体(Intent Adjudicator Agent,IAA):作为零信任策略判决点(PDP)的智能升级版,深度嵌入业务流。工作流程如下:

意图捕获:当BA准备发起一次外部调用(如访问数据库、调用API、执行系统命令)时,请求首先被拦截并发送给IAA。

上下文感知:IAA不仅看“请求包”,还结合全链路上下文:当前任务目标:智能体正在做什么?(例如:正在做月度报表,还是正在尝试连接未知外网?)代码血缘:即将执行的代码是预设脚本,还是智能体刚刚自行生成的?数据敏感度:涉及的数据是否包含核心数据或重要数据? 行为基线:该智能体历史行为是否正常?

意图研判与动态决策:规路径:若行为符合预期(如“财务Agent在办公时间访问只读库”),自动放行,无需人工介入。风险路径:若发现异常(如“代码生成Agent试图访问生产库并执行删除操作”),自动阻断或降级执行(如仅在沙箱运行)。模糊路径:仅在极高不确定性时,才触发人工复核,并将决策反馈给模型进行强化学习。

2. 关键技术能力

2.1 新一代身份管理

新一代身份管理。传统的身份与访问管理(IAM)给智能体指定一个固定的身份,已经无法区分当前的智能体是不是启动时的智能体。需要为智能体构建“时空全息身份” (Spatio-Temporal Holographic Identity),包含多维属性:静态属性:智能体功能声明、技能依赖、模型版本、训练数据来源、所属部门、容器环境哈希等。动态上下文:当前任务目标(Task Goal)、思维链状态(CoT State)、已调用的工具序列、当前沙箱环境指纹等。血缘关系:是谁启动了它?它又派生了哪些子智能体?

智能体身份的生命周期管理包括:

瞬时身份:智能体的身份有效期应与单次任务会话(Session)绑定。任务结束,该特定上下文的身份即刻销毁。

版本快照:每次智能体自我迭代(如修改了自身的Prompt或加载了新插件),必须生成一个新的“身份版本快照”,旧版本自动失效。

IAM系统需支持动态属性注入。当智能体发起请求时,不仅携带Token,还必须携带当前的“上下文证明(Context Proof)”,证明其当前状态符合身份定义。

2.2 意图验证(Intent Verification) :从“凭证校验”到“意图连续性验证”

一次性登录认证和静态权限已经无法确保智能体行为可信,智能体可能在登录后第10秒被劫持,或者在第50步产生幻觉。需要实施“连续意图验证” (Continuous Intent Verification),采用基于任务的临时令牌,一旦发现意图偏离,令牌状态立即由正常降级为可疑或撤销。意图验证由IAA执行,包括:

访问意图验证,即验证向外部请求资源(工具/服务/数据)的意图,前提是BA需要声明资源请求意图。例如:正常的财务Agent访问数据库通常是 SELECT,且参数范围固定;如果突然生成复杂的 UPDATE 语句或非预期的 JOIN 操作,视为“行为异常”。

代码意图验证:如果智能体自行编写了代码来执行操作,必须先对生成的代码进行静态/动态分析,确认代码逻辑与声明的意图一致,才予以“验证通过”。

2.3 动态最小权限(Just-in-Time & Just-Enough-Privilege)

针对智能体“自行编码”的特性,权限必须是瞬时且细粒度的。

临时凭证:智能体不持有长期身份凭证。每次合法的任务执行,由IAA向IAM申请一个一次性、短时效、限定范围的令牌(Token)。

代码级隔离:如果智能体生成了新代码,IAA会要求在微隔离沙箱中运行该代码,仅开放该代码运行所需的最小网络端口和文件读写权限。

2.4 持续信任评估 (Continuous Trust Evaluation)

信任不是一次性的。IAA实时监控智能体的运行状态。

如果业务智能体在运行过程中表现出偏离初始意图的行为(如突然开始扫描内网端口),信任分值瞬间归零,立即切断会话并冻结身份。

场景落地:为政企客户提供专属价值

针对政企客户“内外网隔离”、“强合规”的特点,本方案提供差异化价值:

场景一:内网隔离环境下的智能体赋能

挑战:很多政企核心业务在内网,无法直接访问互联网大模型,也无法随意部署开源模型。

方案:在内网部署私有化大模型作为BA和IAA。IAA严格审查BA生成的每一个对外请求。即使智能体被诱导攻击,由于IAA不懂“越狱”但懂“合规策略”,它能识别出异常的流量特征和语义,确保内网数据不出域,外部恶意指令不进内网。

场景二:自动化运维与代码审计

挑战:运维智能体需要频繁登录服务器、执行脚本,风险极高。

方案:运维智能体发起 SSH 或 API 调用时,IAA实时分析其执行的命令序列。若检测到 rm -rf 或非预期的批量修改操作,立即拦截并告警。所有操作留痕,形成不可篡改的审计日志,满足等级保护及行业合规要求。

场景三:多智能体协作(Multi-Agent)的安全治理

挑战:未来将是“智能体集群”工作,A智能体调用B智能体,责任难以界定。

方案:基于IAM提供的多主体身份管理,明确每一次调用的发起者和执行者。IAA维护一张动态的“智能体信任图谱”,防止低权限智能体通过调用高权限智能体进行权限提升攻击。

结语:让安全成为智能的“刹车”而非“路障”

在类 OpenClaw 智能体席卷而来的今天,政企客户不应因噎废食,拒绝智能化转型。真正的安全,不是把智能体关在笼子里,而是给它配上一位懂业务、守底线、反应快的“数字保镖”。

安全:将风险控制在意图识别阶段,而非事后补救。

可信:确保每一次自动化操作都符合企业意志。

合规:满足政企对数据主权和操作审计的严苛要求。

高效:在毫秒级完成决策,不打断智能体的思维链,真正释放AI生产力。

未来,没有零信任护航的智能体,将是企业的最大漏洞;而没有智能体加持的零信任,将难以应对未来的自动化攻击。让我们携手,用零信任理念,定义智能体时代的安全新标准。